使用激活软件、系统磁盘和其他工具传播病毒和流氓软件是一个常见的混乱,因为这些工具通常是安装软件后的第一个安装,根深蒂固的病毒和流氓软件利用早期干预的优势,捆绑安装、劫持主页甚至与安全软件,让普通用户痛苦。

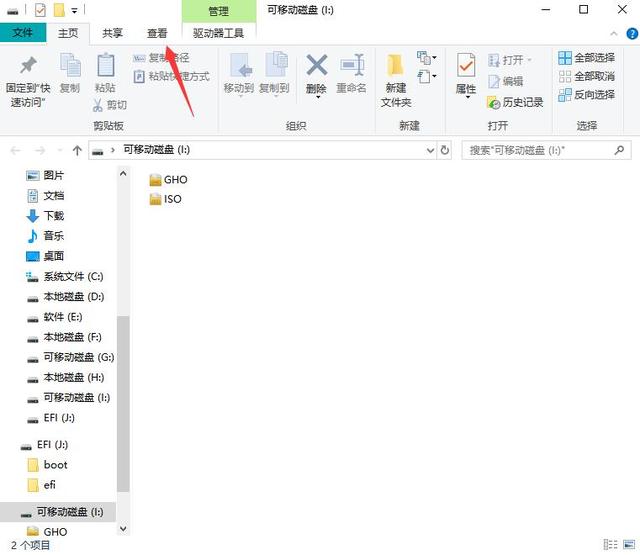

就在最近,火绒收到了用户的反馈,称使用U深U盘启动盘生产工具恢复系统后,删除了安装的火绒安全软件。根据火绒工程师的分析,还原工具可以根据不同的系统环境调用病毒程序,删除指定的软件并篡改IE浏览器首页。

此外,火绒工程师可追溯性分析,早期版本的病毒程序不仅可以直接删除第三方软件(包括火绒)和一些具有主页劫持功能的流氓软件,还可以篡改浏览器主页配置、浏览器收藏夹等软件。火绒工程师程师的判断,激活工具是为同名软件的推广做准备,从而争夺软件安装计费名盈利。

图:第三方软件被病毒程序删除

在新版U深度U盘启动盘中,没有推广捆绑等行为,但仍有删除第三方软件等恶意行为。虽然此举不会对用户造成实质性伤害,但我们仍然建议您谨慎使用此类还原工具和正版还原软件。如果用户使用过激活工具,可以使用火绒及时扫描杀毒程序。

一、病毒分析

火绒收到用户反馈,使用U深度还原GHOST在镜像中,将删除备份镜像中的火绒安全软件。经分析发现,该GHOST恢复系统后,恢复程序将被调用NUML0CK.exe删除文件。NUML0CK.exe功能主要分为两部分:PE安全软件、常见的第三方软件和一些具有主页劫持功能的流氓软件将被删除;非PE在模式下,会篡改浏览器主页,修改浏览器收藏夹。根据上述恶意行为,我们将其定义为病毒。

NUML0CK.exe是由AutoIt脚本编译生成的可执行程序混淆了,所有分析都是基于反混淆后的脚本文件。脚本中使用的所有字符串和值常量都初始化存储在大数组中,然后使用数组元素初始化和使用变量。如下图所示:

混淆的原始脚本文件

所有变量对应的字符串和常量都可以通过程序的逻辑获得,然后对应NUML0CK.exe分析实际功能部分。NUML0CK.exe首先,阅读注册表信息,判断它是否在运行PE环境下。如下图所示:

检测是否为PE环境

在PE环境下,NUML0CK.exe根据还原镜像的不同,处理特定镜像中包含的主页锁定程序和推广程序,更方便主页锁定和软件推广。NUML0CK.exe在判断当前还原镜像需要进行什么操作时,将首先阅读还原镜像中的镜像WindowsSystem32config目录下的SYSTEM,SOFTWARE, DEFAULT注册表文件的时间和大小信息,然后连接成字符串,计算MD用于识别特定的镜像文件。如下图所示:

计算镜像文件标识

对于每个特定的不同镜像文件进行不同的操作,基本上文件中的特定主页劫持和推广程序,并创建结尾.exe的文件夹,防止还原后的镜像产生同名的推广安装包程序。如下图所示:

根据不同的镜像进行不同的操作

删除镜像中的文件或用空程序替换

检测随机名驱动,如有,则设置标志,并记录驱动名和要删除的程序名。如下图所示:

根据不同的镜像进行不同的操作

删除镜像中的文件或用空程序替换

检测随机名驱动,如有,设置标志,记录驱动名和要删除的程序名。删除随机名驱动和常见杀软驱动的注册表。用于识别镜像MD5串值为6995C85148CC8EED5EDF0904225DDC3F、A8330A79482095C239EF17C3C299883D等,并检测到存在的文件MD5为 26F63B278F6061187B37BB8C867B823B、B16CAB3077C11387BB32A4C5E14C47D在随机名称驱动文件中,触发删除火绒的过程。但代码可能存在bug,当读取分区WindowsSystem32config目录下的SYSTEM当注册表文件失败时,删除过程也会触发。如下图所示:

检测随机名驱动

删除随机名驱动和常见杀软驱动的注册表

如果检测到特定的随机名驱动,程序将被设置SetupType注册表键值,并继续设置SOFTWARE和USER注册表,删除流程的标记位置1,执行安全软件、常用软件和流氓软件的文件删除流程。如下图所示:

触发删除过程

删除流程将首先删除劫持主页的流氓程序。如下图所示:

删除劫持主页上的流氓程序

删除常用的杀软、视频视频等软件的安装包程序。如下图所示:

删除劫持主页上的流氓程序

遍历分区两级目录和特殊目录,删除常用软件、视频、视频等软件的安装包程序。删除软件目录的相关操作涉嫌用于争夺软件安装计费名称,不排除推广和安装同名软件盈利的可能性。如下图所示:

遍历的目录

软件安装包列表受病毒影响,如下图所示:

删除的软件安装包

病毒还将删除桌面上的特定后缀.exe, .lnk和.url文件。如下图所示:

删除具体的桌面文件

删除Program Files目录和Program Files (x86)目录中常用的程序文件夹,如杀软、视频视频等。删除QQ2345软件文件夹浏览器升级程序。如下图所示:

删除常用软件的安装目录

如下图所示:

删除的程序文件夹

篡改IE浏览器首页,如下图所示:

篡改首页

该病毒在非PE劫持主页,添加收藏夹,加密主机信息并上传到服务器。如下图所示: